A pesar de que el año pasado se reveló que agencias gubernamentales mexicanas usaron de manera ilegal el programa espía Pegasus para infectar los celulares de defensores de derechos humanos y periodistas, tres cuentas de usuario de dicho programa, probablemente operadas por el gobierno mexicano, siguen activas, reveló el organismo académico canadiense Citizen Lab.

“Parece que tres operadores de Pegasus son operacionales en México, a pesar de la extensa evidencia sobre los abusos de Pegasus para espiar a la sociedad civil mexicana (…) los hallazgos sobre el espionaje generalizado en México desembocaron en un escándalo internacional y en una investigación criminal. Sin embargo, parece que ello no resultó en el abandono de todas las operaciones de Pegasus en ese país”, señaló en un estudio que publicó ayer.

El nuevo estudio muestra que tres cuentas llamadas MAYBERECKLESS, PRICKLYPEAR y AGUILAREAL –creadas respectivamente en septiembre de 2017, octubre de 2016 y septiembre de 2016– siguen activas y operan Pegasus, el programa desarrollado por la empresa israelí NSO Group que permite recabar información de los celulares de sus víctimas.

Dichas cuentas presuntamente sirvieron para infectar dispositivos electrónicos en México, pues usaron direcciones de IP registradas en compañías de telecomunicaciones mexicanas, como Uninet (de Telmex), Mega Cable, Total Play Comunicaciones, Axtel, Operbes, Televisión Internacional, Cablevisión y Alestra, entre otros.

La cuenta PRICKLYPEAR incluso utilizó direcciones de IP de Cox Communications y Comcast Cable Communications, dos compañías registradas en Arizona, Estados Unidos.

Además de las mexicanas, el informe detectó otras 33 cuentas que emplearon Pegasus en 45 países, entre ellos: Estados Unidos, Brasil, Francia, Reino Unido, Turquía, Sudáfrica, Palestina, Marruecos, Túnez, Kazajstán, Pakistán, Libia, Arabia Saudita, Egipto o los Emiratos Árabes Unidos.

El documento muestra que, a raíz de la publicación del informe que reveló el abuso del programa Pegasus contra activistas y periodistas en México –en junio de 2017–, dos cuentas de usuario operadas desde México fueron canceladas en junio; dos más se cerraron “parcialmente” pero se mantuvieron activas, mientras que otra apareció en septiembre del año pasado.

El informe de 2017 –elaborado con la organización mexicana Red para la Defensa de los Derechos Digitales (R3D)– desencadenó el escándalo conocido como #GobiernoEspía, pues mostró que agencias del gobierno mexicano, entre ellas la Agencia de Investigación Criminal (AIC), abusaron de Pegasus para espiar los celulares de periodistas, activistas e incluso de los integrantes del Grupo Interdisciplinario de Expertos Independientes (GIEI) durante su estancia en México.

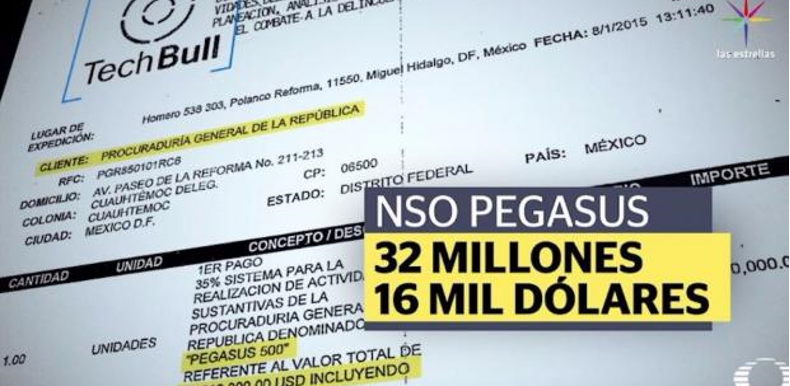

Víctimas de las tentativas de espionaje interpusieron una denuncia ante la Procuraduría General de la República (PGR), pero meses después deploraron que la investigación oficial resultó una simulación.

Hasta marzo pasado, por ejemplo, la PGR no había entrevistado a Tomás Zerón de Lucio, el polémico exjefe de la AIC, quien buscó controlar el sistema de espionaje mexicano a principios del sexenio de Enrique Peña Nieto, como lo documentó Proceso.

Tras ser evidenciado por alterar escenas del crimen y manipular evidencias en el caso de Ayotzinapa, Zerón fue removido de la AIC y nombrado al frente de la Comisión Nacional de Seguridad (CNS).

En febrero pasado, el diario The New York Times reveló que agentes estadunidenses se negaron en varias ocasiones a ayudar al gobierno de Enrique Peña Nieto para investigar el uso ilegal del malware espía Pegasus: afirmaron que “el gobierno mexicano tenía poco interés en resolver realmente el caso, porque una investigación seria podría involucrar a algunos de sus personajes más poderosos”.

El reportaje aseveró que la intención del gobierno mexicano consistía en “utilizar a Estados Unidos como respaldo de su investigación vergonzante”, y abundó: “En particular, los funcionarios se preocuparon de que los mexicanos intentarían proyectar el involucramiento de Estados Unidos para dar una semblanza de credibilidad a un encubrimiento”.

Fuente: Proceso